Die Zahl der Cyberangriffe hat sich seit 2019 verdoppelt. Neben kritischen Infrastrukturen sind vor allem kleinere Einrichtungen wie Krankenhäuser, Energieversorger und Behörden betroffen. Informatiker Helmut Reiser erklärt im BSZ-Interview, woran das liegt, worum es Hackern geht und wie man sich besser schützen kann.

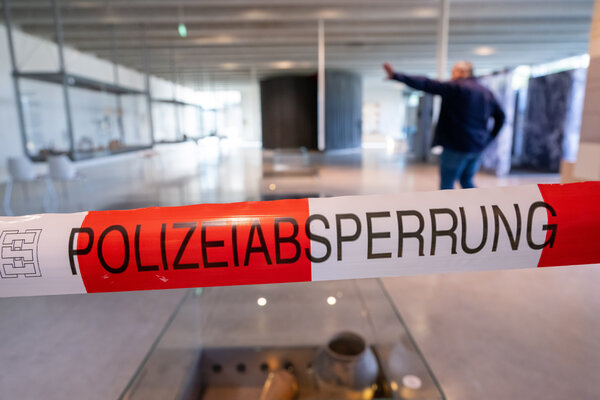

BSZ: Herr Reiser, letzte Woche wurde im Manchinger Museum der Keltenschatz gestohlen. Die Alarmanlage schlug nicht an, weil vorher die Glasfaser-Verteilerstelle der Telekom beschädigt wurde. Ist es so einfach, wie es klingt?

Helmut Reiser: Man braucht dafür schon viel kriminelle Energie. Zum einen musste in das Gebäude eingebrochen werden, um die Glasfaserverbindungen im Keller zu durchtrennen. In Manching wurde alles mit roher Gewalt zerschnitten – also nicht selektiv. Das klingt eher nach Kriminellen als nach IT-Spezialisten. Zum anderen muss man erst mal wissen, wo das Verteilzentrum steht. Nach bisherigem Stand lässt sich der Telekom kein Vorwurf machen.

BSZ: Wie verhält es sich bei der Deutschen Bahn? Im Oktober wurden zwei wichtige ICE-Lichtleiterkabel durchtrennt, was zum großflächigen Ausfall des Zugfunknetzes führte. Die Anleitung zur Sabotage ließ sich in einem Handbuch der Bahn im Internet finden.

BSZ: Wie verhält es sich bei der Deutschen Bahn? Im Oktober wurden zwei wichtige ICE-Lichtleiterkabel durchtrennt, was zum großflächigen Ausfall des Zugfunknetzes führte. Die Anleitung zur Sabotage ließ sich in einem Handbuch der Bahn im Internet finden.

Reiser: Aus Sicherheitsaspekten ist es mindestens schwierig, wenn die Bahn solche Informationen öffentlich ins Netz stellt. Die Telekom kommuniziert die Streckenverläufe ihrer Glasfasernetze nicht mal an ihre Kunden. Wir haben im Münchner Wissenschaftsnetz auch Glasfaserleitungen des Unternehmens angemietet und wissen nicht, wo die Trassen für unsere Strecken verlaufen.

BSZ: Kurz vor der Bahn-Sabotage kam es in der Ostsee zu Lecks an den Pipelines Nord Stream 1 und 2. Die Arbeitsgruppe Kritische Infrastrukturen befürchtet, dass der Anschlag nur ein Testlauf gewesen war. Sie auch?

Reiser: Dass die Infrastruktur lahmgelegt werden soll, lässt sich aus unseren Daten nicht ableiten. In den meisten Fällen geht es bei den Angriffen wie in Manching um finanzielle Aspekte. Andere Motive sind Identitätsdiebstahl, Spamversand, Ransomware, das Verschicken von gefälschten Rechnungen et cetera. Aber natürlich sind Kommunikationsinfrastrukturen für Hacker ein interessantes Feld, weil eine Störung die Gesellschaft immer empfindlicher trifft. Früher waren Telefon- und Datennetze voneinander getrennt. Heute sind selbst die Mobilfunknetze abhängig von Internetverbindungen. Wenn ein zentraler Knotenpunkt gestört wird, fällt alles aus.

BSZ: Was lässt sich konkret tun?

Reiser: Man müsste die Verteilstationen in kritische und weniger kritische Anlagen klassifizieren. Das ist aber nicht einfach. Um beim Beispiel von Manching zu bleiben: Welches Museum gilt als besonders schützenswert und welches nicht? Und wenn die komplette Verteilanlagen-Infrastruktur als kritisch bewertet wird, ist das aufwendig und teuer. Natürlich wäre das ein wichtiger Punkt zum Schutz vor Angriffen. Aber es gibt Tausende Ortsverteiler in der ganzen Republik.

BSZ: Bräuchte es strengere Vorgaben im IT-Sicherheitsgesetz für kritische Infrastrukturen, damit sie in neue Konzepte und Sicherheitstechnologien investieren? Bei vielen stammt die IT noch aus den 60er-Jahren.

Reiser: Das IT-Sicherheitsgesetz wurde letztes Jahr noch mal angepasst und modernisiert. Kritische Infrastrukturen müssen jetzt auf dem aktuellen Stand der Technik sein. Das müssen sie nachweisen oder sich nach nationalen beziehungsweise internationalen Standards zertifizieren lassen. Außerdem müssen Sicherheitsvorfälle ans Bundesamt für Sicherheit in der Informationstechnik gemeldet werden. Die gesetzlichen Vorgaben halte ich für angemessen.

"Der Trend geht dazu, insbesondere kleinere Einrichtungen anzugreifen"

BSZ: Als Russland die Kommunikation in der Ukraine gestört hat, waren davon 5800 Windräder in Deutschland betroffen. Bekannt ist auch, dass Hacker die deutsche Strom- und Wasserversorgung auskundschaften. In den USA werden regelmäßig Cyberangriffe auf kritische Infrastrukturen simuliert. Unterschätzen wir die digitale Verletzlichkeit?

Reiser: Ich habe den Eindruck, dass das Bewusstsein für IT-Sicherheit zugenommen hat. Nicht nur bei kritischen Infrastrukturen, sondern auch in der Industrie. Viele Unternehmen geben inzwischen die Verpflichtung, sich zu schützen, an ihre Zulieferer weiter. Wenn zum Beispiel Universitäten mit Firmen für Forschungsprojekte zusammenarbeiten, wird immer öfter ein Sicherheitszertifikat verlangt. Nicht nur deswegen sind wir mit dem Leibniz-Rechenzentrum nach der strengen internationalen ISO/IEC-27001-Norm zertifiziert.

BSZ: Dieses Jahr gab es in Bayern Cyberangriffe auf Krankenhäuser, Energieversorger und Behörden. Was können kleinere Einrichtungen tun?

Reiser: Kleinere Krankenhäuser oder Energieversorger gehören nicht zu kritischen Infrastrukturen, dafür bedarf es einer bestimmten Größe. Tatsächlich sind kleine Einrichtungen häufig nicht in der Lage, sich zu schützen. Daher geht der Trend dazu, insbesondere sie anzugreifen. Wir beobachten vermehrt sogenannte Ransomware-Attacken, bei denen die Angreifer Daten verschlüsseln und erst nach Zahlung eines Lösegelds wieder freigeben. Da geht es um Riesenbeträge. In dem Fall ist aber wieder nicht die kritische Infrastruktur das eigentliche Ziel, sondern Geld der Motivator. Wer sich als kleines Unternehmen nicht selbst schützen kann, sollte auf externe Dienstleister zurückgreifen.

BSZ: Was können kritische Infrastrukturen vom Leibniz-Rechenzentrum lernen?

Reiser: Behörden sollten sich genau definierte Prozesse überlegen, wie sie bei einem Sicherheitsvorfall oder einem Blackout reagieren, und diese Protokolle mehrfach durchspielen. Außerdem muss das Personal sensibilisiert werden – nicht nur einmal, sondern kontinuierlich. Wir haben daher eine jährlich verpflichtende Schulung zur IT-Sicherheit sowie regelmäßig interne Unterweisungen und Vorträge zu diesem Thema. Natürlich ist es ebenfalls sinnvoll, schützenswerte Systeme in anderen Sicherheitszonen zu platzieren als zum Beispiel den öffentlichen Webserver. Auch White Hacking oder Penetration Testing, also kritische Applikationen durch unabhängige Dritte evaluieren zu lassen, hilft. Aber das müssen sich kleinere Einrichtungen erst mal leisten können.

BSZ: Vor allem, weil es trotzdem keinen vollständigen Schutz bietet. Das Münchner Landratsamt setzt auf getrennte Systeme, White Hacking und Schulungen für Beschäftigte. Trotzdem wurde es vor Kurzem Opfer eines Angriffs.

Reiser: Es werden immer wieder neue Schwachstellen bekannt. Daher müssen Sicherheitsupdates zügig installiert werden. Neben dem BSI veröffentlicht auch das Bayerische Landesamt für Sicherheit in der Informationstechnik regelmäßig Lageberichte und niederschwellige Hilfsangebote in verständlicher Sprache – übrigens auch für Privatnutzer.

BSZ: Ist der Kampf gegen Hacker jemals zu gewinnen?

Reiser: Es wird immer ein Wettlauf zwischen Angreifern und Verteidigern bleiben. Eine hundertprozentige Garantie wird es wegen der vielen Schwachstellen nie geben. Daher bleibt nur, die Auswirkungen der Angriffe technisch und organisatorisch zu minimieren und durch ein Krisenmanagement möglichst schnell wieder in den operativen Betrieb zu kommen. Immerhin hat im Gegensatz zu früher die Scham abgenommen, einen Angriff zu melden. Inzwischen überwiegt weitgehend der Gedanke, sich gegenseitig transparent zu informieren und zu unterstützen. (Interview: David Lohmann)

Bild: Informatiker Helmut Reiser ist stellvertretender Leiter des Leibniz-Rechenzentrums der Bayerischen Akademie der Wissenschaften. Foto: Alessandro Podo

Kommentare (0)

Es sind noch keine Kommentare vorhanden!